Assange przegrał apelację

2 listopada 2011, 11:22Julian Assange przegrał apelację w sprawie ekstradycji. High Court w Londynie utrzymał w mocy poprzedni wyrok, zgodnie z którym Assange ma zostać przekazany Szwecji, gdzie prokuratura chce go przesłuchać w sprawie oskarżeń o gwałt.

Zabezpieczenia NSA w ofercie Cisco

28 października 2011, 12:45Cisco rozpoczęło sprzedaż sprzętowego modułu szyfrującego, przeznaczonego dla routera ISR G2. Urządzenie korzysta ze Suite B, czyli zestawu algorytmów przygotowanych przez Narodową Agencję Bezpieczeństwa (NSA) dla Pentagonu.

Anonimowi zaatakowali pedofilów

25 października 2011, 12:45Anonimowi zaatakowali witrynę pedofilską i ujawnili listę jej użytkowników. Dane 1589 osób korzystających z Lolita City zostały opublikowane w ramach akcji, której celem jest walka z osobami i organizacjami wykorzystującymi sieci Tor w niewłaściwy sposób

Fizyczne granice dla wirtualnych danych

17 października 2011, 17:31Naukowcom z Virginia Tech udało się opracować nowatorską technologię bezpieczeństwa, która określa dostęp do danych zamykając je w... fizycznych granicach. Pomysł polega na nadawaniu smartfonom uprawnień w zależności od tego, gdzie się znajdują. Poza wyznaczonym obszarem dane byłyby całkowicie usuwane

Amfory nie tylko do wina

17 października 2011, 15:56Starożytne greckie amfory są powszechnie kojarzone z pojemnikami do przechowywania wina i oliwy. Najnowsze badania śladów DNA pozostawionych na ściankach naczyń wskazują jednak, że amfory były znacznie szerzej wykorzystywane.

Apple nie chce ugody z Samsungiem

4 października 2011, 10:10Apple odrzuciło zaproponowaną przez Samsunga ugodę w sporze patentowym toczącym się przed australijskim sądem. Koncern Jobsa ma nadzieję na odniesienie zwycięstwa, nie chce więc zawierać porozumienia, które dałoby Samsungowi możliwość sprzedaży kolejnych wersji tabletu Galaxy Tab.

Napisz scenariusz i wygraj czytnik Kindle

29 września 2011, 15:01Zapraszamy do udziału w konkursie na najlepszy scenariusz filmowy, organizowanym przez portal Security Awareness poświęcony bezpieczeństwu informatycznemu.

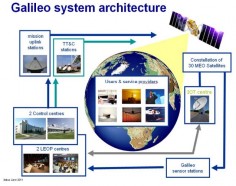

Rozpoczyna się budowa systemu Galileo

26 września 2011, 09:56Po latach przygotowań europejski konkurent dla systemu GPS w końcu doczeka się pierwszego satelity na orbicie. Koncepcja Galileo powstała w 1999 roku, gdy porównano pomysły z Francji, Niemiec, Włoch oraz Wielkiej Brytanii i wybrano jeden z nich do wspólnej realizacji. W 2003 roku Unia Europejska i Europejska Agencja Kosmiczna podpisały umowę współpracy.

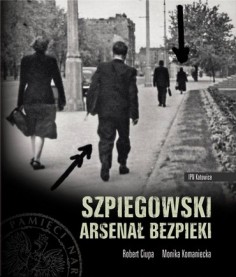

Zaawansowana technika SB

22 września 2011, 11:30Niedawno informowaliśmy o wystawie, na której ujawniono niezwykle zaawansowane technicznie amerykańskie satelity szpiegowskie. Jednak, jak się okazuje, także w Polsce stosowano bardzo zaawansowane technologie. IPN opublikował właśnie dwustustronicowy album pt. Szpiegowski arsenał bezpieki. Obserwacja, technika operacyjna, kontrola korespondencji jako środki pracy Służby Bezpieczeństwa

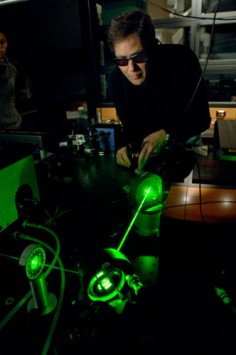

Laser do wykrywania bomb

19 września 2011, 11:15Na Michigan State University powstał laser, który wykrywa przydrożne bomby-pułapki. Są one największym zagrożeniem dla wojsk koalicyjnych w Afganistanie. Jako, że tego typu bomby są umieszczane często w zaludnionych obszarach, system, który je identyfikuje musi spełniać kilka szczególnych założeń